家用路由器使用的注意

路由器市场,家庭入口争夺战

路由器是家庭联网的入口,家庭中各式的联网设备都会与其相连,通过这道“闸门”最终进入互联网。正是因为这一特质,家庭路由器市场在过去一年中的表现异常火热。

2014年,在家庭路由战场上厮杀的,既有tplink、dlink、腾达、磊科等老牌路由器厂商,也有极路由、魔豆路由这样的新兴创业公司,更有百度、360、小米、迅雷、搜狐这类明星互联网公司。路由器售价并不昂贵,换代也谈不上频繁,这么多厂商一时间的疯狂涌入,展开撕逼大战究竟是为了什么?

从安全角度上来说,路由器是每个家庭连接互联网入口,信息流量的通道,更把控着家中所有联网设备的命脉。任何人有了路由器的控制权即可能对所有家庭联网设备和数据产生威胁。

抛开黑客,路由器本身也会“监守自盗”?

路由器在家庭网络中有着至关重要的地位,其自然也成了黑客眼中的香饽饽。

本文并不想从技术层面去讨论黑客如何破解WIFI密码、入侵路由器那点事儿,也并不否认当前市面上大多数品牌路由器(甚至有以安全为卖点的“安全路由器”)已具备了较强的安全防护功能和设置,黑客攻破其实并非易事。

可是,品牌路由器也许能防“外人”,其自身是否带着一些与生俱来、不为人知的“特别弱点”?这些弱点是否有可能是厂商在产品出厂前就故意留下的“后门”?正如上文所说的,路由器厂商以如此惨烈的争夺家庭入口,究竟是为了什么?

笔者并非想危言耸听或阴谋论一番,只为大家整理了一些案例和数据,供各位思考和留意。毕竟个人安全和隐私问题,触动着每位普通用户的神经。

关于路由器“后门”的解释

关于路由器出现“后门”有三种解释:

第一种是生产厂商为了调试程序等技术需要,留有后门接入口,这些接口拥有很高的“权限”,可以方便开发人员管理和控制路由器。

第二种往往被厂商认为是安全漏洞。比如厂商对路由器调试的高级接口登录认证过于简单(典型情况是帐号密码为admin/admin),黑客就可能趁机而入,这属于安全漏洞范畴。

第三种情况是最恶劣,也是我们最不想看到的——路由器厂商蓄意留有后门程序,用于获取用户数据或从事不法行为。路由器“后门”一般需要特定的用户名和密码才能登录,在出厂时应该被抹掉,但不少厂家并没有这样做。

触目惊心的大品牌路由器“后门”事件

在过去的一年多里,被曝出有后门的路由器覆盖了Cisco(思科) 、D-LINK、Tenda、Linksys、Netgear、Netcore在内的多家大品牌厂商。后门问题的严重程度远超人们的想象。

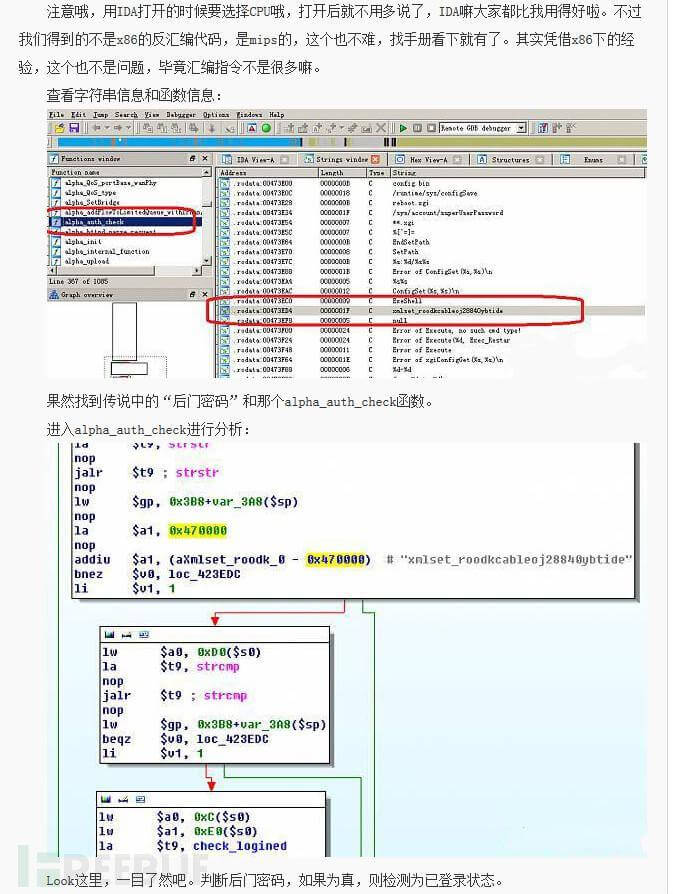

DLink 存在管理后门

品牌:DLink

描述:当攻击者请求中的User Agent(Http请求包中用于标识浏览器的字段)包含特殊的字符串“xmlset_roodkcableoj28840ybtide”,该用户可以绕过路由器的帐号密码验证直接访问其Web管理界面。

受影响型号:

DIR-100、DIR-120、DI-524、DI-524UP、DI-604S、DI-604UP、DI-604+、TM-G5240、BRL-04R、BRL-04UR、BRL-04CW、BRL-04FWU

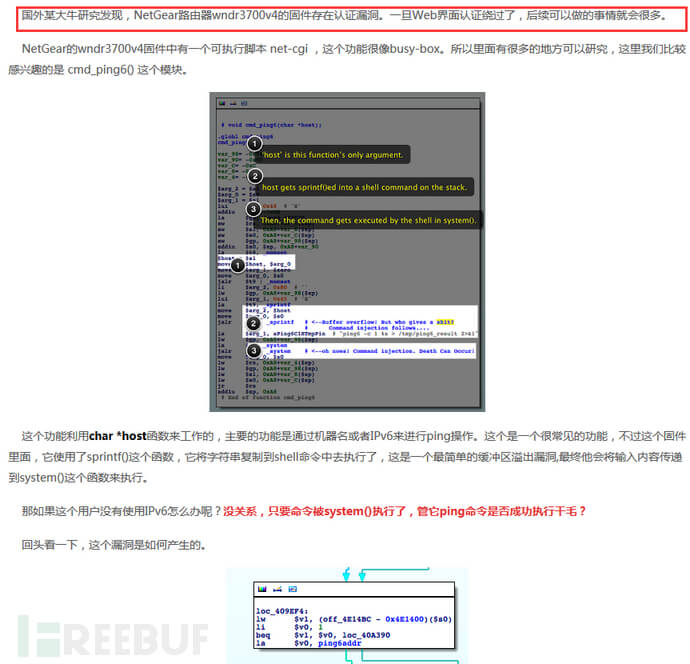

NetGear多款路由器存在管理后门

品牌:NetGear 管理权限后门

描述:NetGear生产的多款路由器存在后门。该后门为厂商设置的超级用户和口令,攻击者可以利用后门,在相邻网络内可获取到路由器的root(最高)权限,进而植入木马完全控制用户的路由器。后续可发起DNS劫持攻击。

受影响型号:

NetGear WNDR3700,WNDR4500,WNDR4300,R6300 v1,R6300 v2,WNDR3800 ,WNDR3400 v2,WNR3500L,WNR3500L v2,WNDR3300

Netgear DGN2000 存在任意命令执行后门

品牌:Netgear

描述:Netgear DGN2000产品的TCP端口32764上监听的Telnet服务部分没有归档,攻击者连接利用后可导致执行任意OS命令。

受影响型号:

NetGear DGN2000

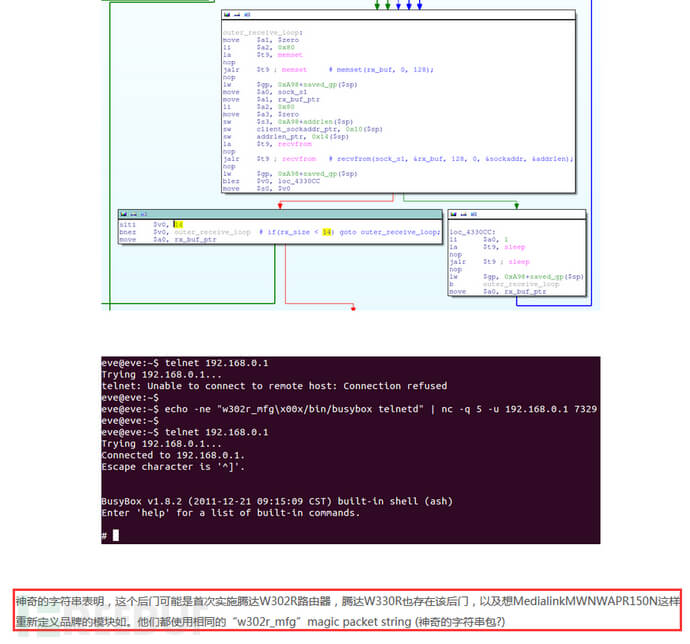

腾达(Tenda)无线路由器存在远程命令执行后门

品牌:腾达(Tenda)

描述:Tenda的 W330R、W302R无线路由器固件最新版本及Medialink MWN-WAPR150N中存在后门。该漏洞通过一个UDP数据包即可利用,如果设备收到以字符串“w302r_mfg”为开头的数据包,即可触发此漏洞执行各类系统命令,甚至以root(最高)权限执行任何命令。

受影响型号:

W330R、W302R

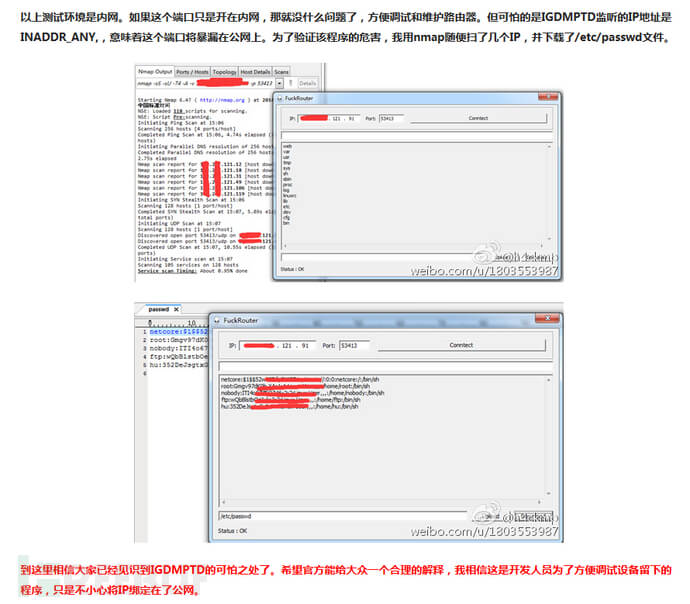

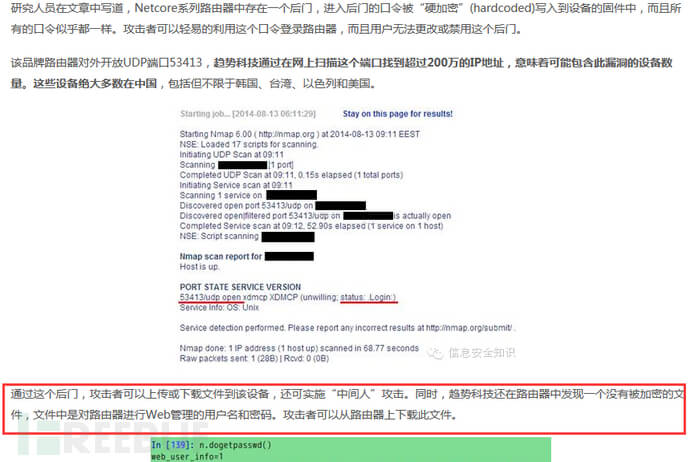

磊科(NetCore)全系列路由器存在多功能后门

品牌:磊科(NetCore)

描述:磊科(NetCore)路由器中内置了一个叫做IGDMPTD的程序,按照描述应该是IGD MPT Interface daemon 1.0。该程序会随路由器启动,并在公网上开放端口,攻击者可以执行任意系统命令、上传下载文件,控制路由器。

受影响型号:全系列

思科(Cisco)路由器存在管理后门

品牌:思科(Cisco)

Cisco WAP4410N Wireless-N Access Point, CiscoWRVS4400N Wireless-N Gigabit Security Router和Cisco RVS4000 4-port Gigabit Security Router产品存在后门,允许未验证远程攻击者获得对设备的root级的访问。

受影响型号:

Cisco WRVS4400N Wireless-N Gigabit Security Router 1.0, Cisco WRVS4400N Wireless-N GigabitSecurity Router 1.1, Cisco RVS4000 4-port Gigabit Security Router 1.3.2.0, Cisco RVS4000 4-port Gigabit SecurityRouter 2.0.2.7, Cisco RVS4000 4-port Gigabit SecurityRouter 1.3.3.5, Cisco WRVS4400N Wireless-N GigabitSecurity Router 2.0.2.1

安全漏洞,还是路由器厂商故意而为之?

对于频繁曝出的“后门”事件,厂商给出的说辞大多是:为了调试程序等技术需求而留下的接口,但是出厂时忘记删除了;这绝逼不是后门,而是一个纯粹的安全漏洞,因产品开发时并没有留意造成。

上文提到黑客可以利用路由器“后门”将某个用户想要访问的网站调包为“冒牌货”——这种攻击手段被称为DNS劫持。这种情形其实在日常上网中挺常见,比如我们在进行正常网页浏览时,有时候就会突然跳转到某个广告上。

通过DNS劫持,可以轻易的形成一条从劫持者到投放平台再到广告主的完整产业链。据了解,DNS劫持在高峰时段每天的收入在75万元左右。天下熙熙皆为利来,路由器厂商对于后门的“疏忽”真的只是疏忽吗?

结语

通过上面的案例可以看出,路由器“后门”的权限极高,所以别有用心的人想要拿到家庭用户的联网设备敏感数据(可能就包括了个人隐私)并不困难。在大数据时代,今天你要买某件商品,进入电商网站立即就有推荐,这些推荐是怎样来的?如果有人恶意利用你的这些隐私数据又该怎么办?更何况,路由器获取的并不是你的行为习惯那么简单,如果攻击者想要,网银密码、社交帐号密码很可能应有尽有。